Bezpečnostné výzvy sa objavujú všade a najnovšieho hackera sa podarilo nájsť zneužívanie zraniteľnosti v doplnku WordPress okrem toho je navrhnutý tak, aby obmedzil prístup používateľov k možnostiam WordPress a lepšie kontrolovať ich povolenia.

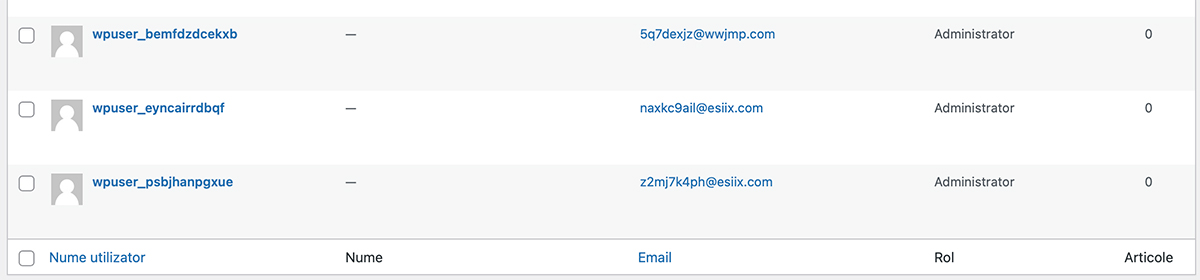

Ak máte blog, internetový obchod, spustenú prezentačnú stránku WordPress a modul Možnosti publikovania tlače, je dobré skontrolovať, ak nie Dashboard → Users → All Users → Administrator, neexistujú žiadni používatelia, ktorých nepoznáte a väčšinou s názvom formulára "wpuser_sdjf94fsld".

Na tento hack som narazil na viacerých internetových obchodoch a rýchlo som prišiel na to, že ich jediným spoločným prvkom je plugin Možnosti publikovania tlače, ktorá predstavuje a zraniteľnosť, ktorá umožňuje pridanie používateľa s hodnosťou Administrator, bez potreby štandardného registračného procesu.

Na niektorých stránkach WordPress Útočníci boli spokojní s tým, že pridali nových používateľov s hodnosťou administrator, bez spôsobenia akejkoľvek škody. Alebo možno nemali čas.

Iné, naopak, boli vyrobené presmerovania z WordPress Addres (URL) a / alebo Miesto Addres (URL) na externé stránky a s najväčšou pravdepodobnosťou vírusy. Znamenie, že tí, ktorí spustili tieto útoky, nemali rozum. To je na bezpečnosti to najlepšie.

Samozrejme, nie je potešením zobudiť sa, že internetový obchod, web alebo blog sú presmerované na iné webové adresy, ale dobré je, že ktokoľvek, kto prevzal kontrolu, nenarobil žiadnu inú škodu. Niečo ako mazanie obsahu, vkladanie spamových odkazov do celej databázy a iné šialenosti. Nechcem dávať nápady.

Ako vyriešime problém so zabezpečením, ak sme boli ovplyvnení exploitom wpuser_ on WordPress?

Berieme scenár, v ktorom je blog WordPress bol ovplyvnený hackom "wpuser_" a presmerovaný na inú webovú adresu. Je teda zrejmé, že sa už nemôžete prihlásiť a dostať sa na informačný panel.

1. Pripojíme sa k databáze dotknutých stránok. Cez phpMyAdmin alebo akúkoľvek cestu správy. Databázové autentifikačné údaje sa nachádzajú v súbore wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. Zlúčenie v „wp_options"A na stĺpe"optons_value"Uisťujeme sa, že je to správna adresa našej stránky na"siteurl"A"home".

Odtiaľto je prakticky presmerovaný na inú adresu. Keď zmeníte adresu webovej stránky, bude opäť prístupná.

3. Všetko v „wp_options„Skontrolujeme, či nebola zmenená aj e-mailová adresa správcu. Kontrolujeme na „admin_email"Aby som bol ten pravý." Ak nie je správna, upravíme ju a odošleme legitímnu adresu. Tu som našiel"admin@example.com".

4. Prejdite na Dashboard a urobte to update urgentný doplnok Možnosti publikovania tlače alebo ho zakázať a odstrániť zo servera.

5. v Dashboard → Users → All Users → Administrator vymažeme nelegitímnych používateľov s hodnosťou Administrator.

6. Meníme heslá oprávnených používateľov s právami na Administrator a heslo do databázy.

Bolo by vhodné nainštalovať a nakonfigurovať bezpečnostný modul. WordZabezpečenie plotu poskytuje dostatočnú ochranu v bezplatnej verzii pre takéto útoky.

Netrávil som veľa času hľadaním toho, kde je zraniteľnosť Možnosti publikovania tlače, ale ak máte infikovaná stránka s týmto exploitom vám môže pomôcť zbaviť sa toho. Komentáre sú otvorené.

Viac informácií o tejto téme nájdete v tomto príspevku: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/